Los cortafuegos informáticos

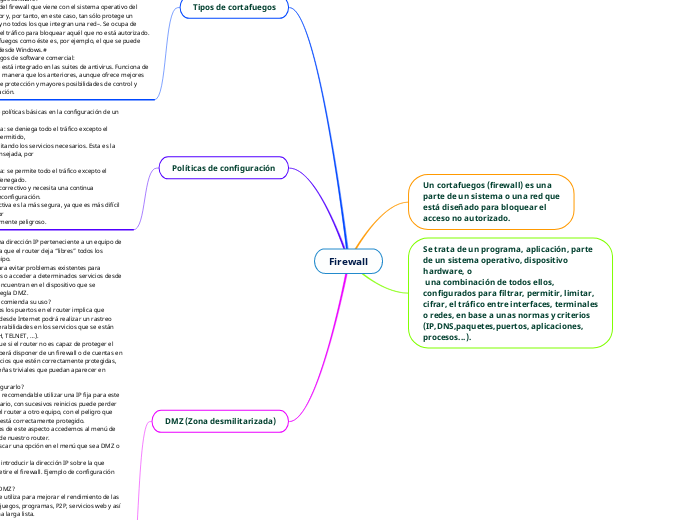

pueden presentarse de dos maneras: por un lado, físicamente(hardware), y, por otro, de forma intangible (software).#

Cortafuegos hardware:

Este cortafuegos, normalmente, se halla instalado en el router que empleamos para acceder a Internet y, por tanto, sirve para proteger a todos los ordenadores de una red que hagan uso del mismo.

Cortafuegos software:

Se trata del firewall que viene con el sistema operativo del ordenador y, por tanto, en este caso, tan sólo protege un equipo –y no todos los que integran una red–. Se ocupa de rastrear el tráfico para bloquear aquél que no está autorizado. Un cortafuegos como éste es, por ejemplo, el que se puede instalar desde Windows.#

Cortafuegos de software comercial:

Es el que está integrado en las suites de antivirus. Funciona de la misma manera que los anteriores, aunque ofrece mejores niveles de protección y mayores posibilidades de control y configuración.

Hay dos tipos de políticas básicas en la configuración de un cortafuegos:

Política restrictiva: se deniega todo el tráfico excepto el explícitamente permitido,

debemos ir habilitando los servicios necesarios. Esta es la política más aconsejada, por

ser preventiva.

Política permisiva: se permite todo el tráfico excepto el explícitamente denegado.

Este método es correctivo y necesita una continua «educación» o reconfiguración.

La política restrictiva es la más segura, ya que es más difícil permitir por error

tráfico potencialmente peligroso.

Hacer un DMZ a una dirección IP perteneciente a un equipo de la red LAN, significa que el router deja “libres” todos los puertos en ese equipo.

Sirve sobre todo para evitar problemas existentes para ejecutar programas o acceder a determinados servicios desde el exterior que se encuentran en el dispositivo que se encuentra bajo la regla DMZ.

# ¿Por qué no se recomienda su uso?

Dejar abiertos todos los puertos en el router implica que cualquier persona desde Internet podrá realizar un rastreo para detectar vulnerabilidades en los servicios que se están utilizando (FTP, SSH, TELNET, …).

Esto quiere decir que si el router no es capaz de proteger el dispositivo este deberá disponer de un firewall o de cuentas en los diferentes servicios que estén correctamente protegidas, sin utilizar contraseñas triviales que puedan aparecer en diccionarios.#

¿Cómo puedo configurarlo?

En primer lugar, es recomendable utilizar una IP fija para este equipo. De lo contrario, con sucesivos reinicios puede perder esa IP y asignarla el router a otro equipo, con el peligro que esto conlleva si no está correctamente protegido.

Una vez asegurados de este aspecto accedemos al menú de configuración web de nuestro router.

Tendremos que buscar una opción en el menú que sea DMZ o similar.

Ahí tendremos que introducir la dirección IP sobre la que queremos que se retire el firewall. Ejemplo de configuración en router DLINK

# ¿Cuándo utilizar DMZ?

En muchos casos se utiliza para mejorar el rendimiento de las aplicaciones: Videojuegos, programas, P2P, servicios web y así hasta completar una larga lista.

Un ejemplo de uso es aplicarlo a un servidor NAS que es accesible desde el exterior, pero con los puertos protegidos de forma correcta gracias al firewall existente en el software del equipo. Además, los servicios que no se utilizan no están activados, evitando de esta forma que se puedan utilizar para acceder y manipular la información del equipo.

Obviamente, hacer uso de esta función resulta muy cómodo, pero siempre que se pueda es mejor utilizar el NAT de nuestro router y redirigir los puertos a la IP LAN indicada siempre que sea necesario